하이 가이즈~! '▽'

잇츠 햅니니 어게인

오늘은 AD - Entra 계정을 하드매칭하는 테스트를 하려고 한다!

AD 계정과 Entra ID 계정을 동기화하는 방법에는 두 가지가 있다!

1. 소프트 매칭

- Entra ID Connector(fka. AADC)를 통해 AD 계정을 Entra와 동기화 하는 방식이다.

- 사용자 UPN을 기준으로 매칭한다.

2. 하드 매칭

- 관리자가 수동으로 스크립트를 통해 두 계정의 값을 매칭해주는 방식이다.

- AD 계정의 Immutable ID를 기준으로 매칭한다.

기본적으로 AADC를 통한 소프트 매칭을 많이 활용하지만,

특수한 경우에 하드 매칭이 필요하다.

예를 들어, AD에서 계정을 최초 생성해서 Entra ID로 온보딩하는 프로세스로 이루어진 환경에서

AD가 랜섬웨어에 걸려서 박살났다면????

AD를 재구축해서 계정을 다 만들어줬는데

Online이랑 다시 연결해줘야 한다면??

이때 하드 매칭을 통해 두 계정을 강제로 매칭하는 방식을 사용할 수 있다!

테스트를 해보기 위해 내 귀한 AD를 박살낼 순 없다

그럴 순 없어 ~~~

그러므로 AD에 새로운 계정을 하나 생성해서

기존 Online 계정과 연결해보도록 하겠다

음하하

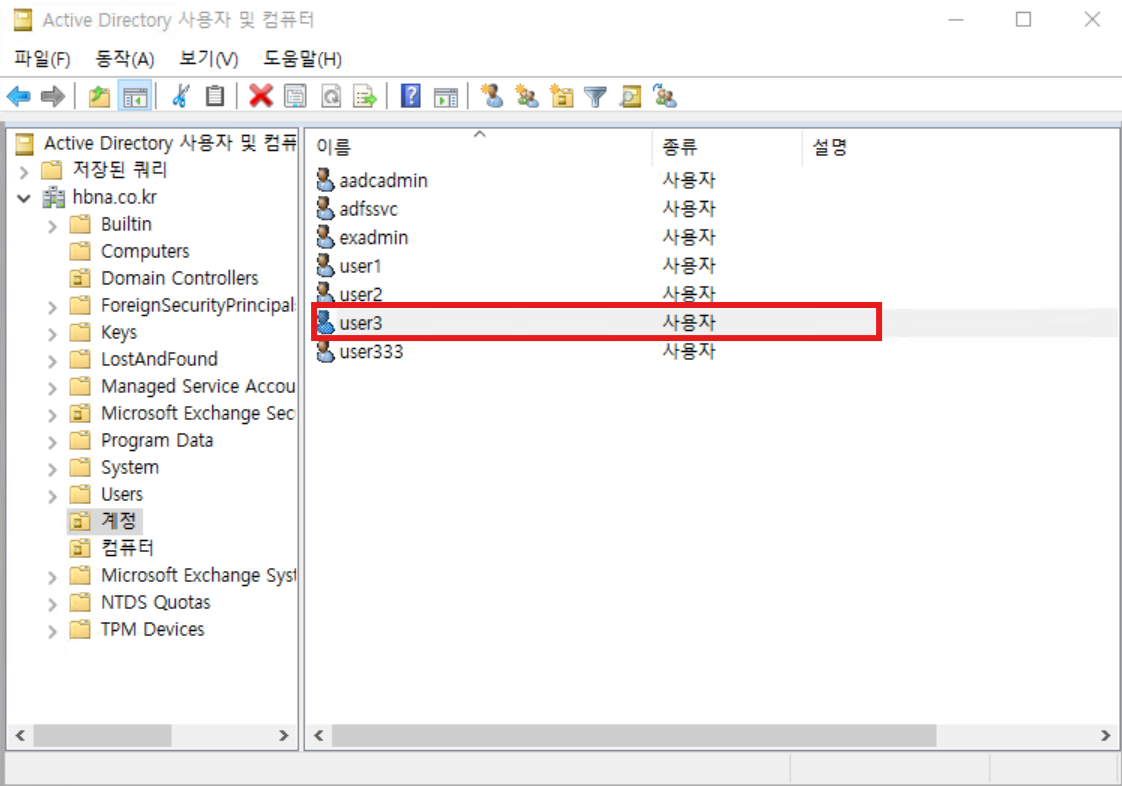

user3 생성

온라인 상에도 user3이 올라왔다

하지만 나는 기존에 있던 user333과 user3으로 연결할 것이다!

즉, 내가 원하는 결과:

계정 UPN - user3

사서함 등 온라인 리소스 - user333

1. AD 계정의 Immutable ID 확인

AD Powershell에서 다음 명령어 입력!

Get-ADUser -Filter {UserPrincipalName -eq "user3@hbna.co.kr"} -Properties ObjectGUID

여기서 ObjectGUID가 Immutable ID로 사용된다!

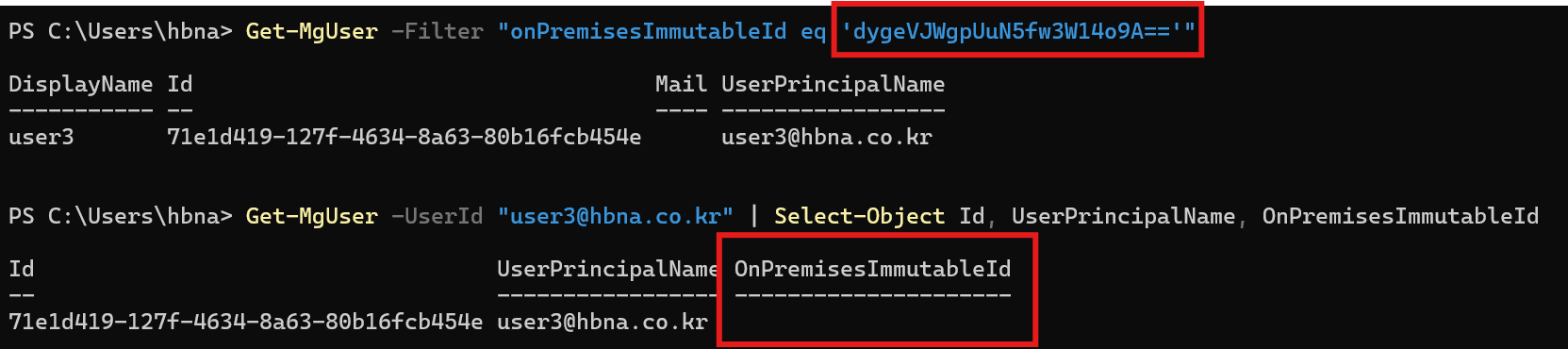

2. Entra ID 계정 정보 확인

Windows Powershell 열어서 MgGraph 연결 후 계정 정보 확인!

Connect-MgGraph -Scopes "User.ReadWrite.All"Get-MgUser -UserId "user333@hbna.co.kr" | Select-Object Id, UserPrincipalName, OnPremisesImmutableId

Immutable ID가 비어있다

1번에서 찾은 값을 여기에 넣어서 매칭해줄 것이다!

2. AD 계정의 ObjectGUID 값을 ImmutableID로 변환

# AD 사용자 ObjectGUID 값을 ImmutableID로 변환

$guid = (Get-ADUser -Identity "user3").ObjectGUID

$immutableID = [System.Convert]::ToBase64String($guid.ToByteArray())

# 변환된 ImmutableID 확인

$immutableID

3. Entra ID 계정의 ImmutableID를 변경

다시 MgGrpah Powershell로 간다

바꾸는 명령어 입력했는데 에러가 계속 뜬다

아니 분명 user3에 ImmutableId가 없는데 있다? 뭐임 투명망토인가

흑흑

대리님이 시키신대로....

만세삼창

GPT를 믿지 말자

GPT를 믿지말자

GPT를 믿지말자!!!!

이튿날 아침이 밝았습니다 ~

태초마을 가보자고

자 검증된 소스들을 찾아보자! 나의 구세주 안리 타즈란 맨 ~

Microsoft Entra Connect: 디자인 개념 - Microsoft Entra ID

이 항목에서는 특정 구현 설계 영역을 자세히 설명합니다.

learn.microsoft.com

How to Sync Microsoft Entra ID User with On-Premises AD User

Learn how to sync Microsoft Entra ID user with on-premises AD user without recreating the user object in this step-by-step guide.

www.alitajran.com

Microsoft Entra ID 기존 사용자 동기화 (하드 매칭)

Microsoft Entra ID 기존 사용자 동기화 (하드 매칭) 지난 포스팅에서 소프트 매칭 테스트를 진행했었고이번 포스팅에선 하드 매칭을 위해 기존에 사용하던 AD 서버를 강제로 삭제시키고 테스트

o959.net

우선 소프트 매칭과 하드 매칭에 대한 이해를 다시 해보자!

★ 소프트 매칭: 사용자 UPN이 같으면 같은 계정으로 취급한다

★ 하드 매칭: 사용자 SourceAnchor(ImmutableId)가 같으면 같은 계정으로 취급한다

매칭해주는 값에 대한 차이일 뿐이다

AADC 돌리는 게 소프트매칭 > 이렇게 생각했는데 아니다!

하드 매칭도 ImmutableId 값 넣어주고 AADC 돌리면 매칭된다

여기서 중요한 점! 빠밤

Q. SourceAnchor(ImmutableId) 값은 무슨 값인가?

A. AD 계정의 속성값 아무거나 선택 가능!

AADC를 사용자 설정으로 돌리면 마지막에 다음과 같은 화면이 나온다

(지금까지 빠른 설정 모드로 해서 처음 보는 화면이었다...0.0)

기본적으로 ms-DS-ConsistencyGUID 값이 ImmutableId로 쓰이지만

아래 옵션에서 다른 Attribute를 선택할 수 있다!

wowow

그럼 가장 중요한...

Q. 언제 하드 매칭을 쓰나요?

A. AD가 고장났을 때요!

<정상>

<에러>

1. Entra-AD가 AADC로 잘 하이브리드 연결이 되고 있었는데

갑자기 AD와의 연결이 끊겼다.

2. AD를 복구시킨 후 AADC를 돌리면

기존 Cloud 계정에 연결이 되지 않고 동일한 DisplayName의 계정이 생긴다.

(UPN은 다름 - Hybrid 계정 생성 시 중복된 UPN은 자동으로 변경됨)

3. 그러므로 UPN이 아닌 다른 값으로 기존 Cloud 계정과 매칭을 시켜줘야 한다.

> 하드 매칭!

그러므로 나는 스크립트+과정은 맞았으나

테스트 환경이 잘못된거였다

당연히 Hybrid가 정상적으로 이루어진 계정을 연결 끊지도 않고 하려면

충돌 오류가 날 수밖에..

으이구 ~

다시 갑니다

<테스트 환경>

- Cloud 계정: User B (B@hbna.co.kr)

- AD 계정: User B(userb123@hbna.co.kr)

Cloud에만 존재하는 User B라는 사용자가 있다

AD에 User B라는 계정을 새로 생성하고

AADC가 자동으로 돌기 전에 하드매칭 헐레벌떡 해버리기

ㅋㅋㅋㅋ

과정은 똑같으니 다시!

1. AD 계정의 Immutable ID 확인

AD Powershell에서 다음 명령어 입력!

Get-ADUser -Filter {UserPrincipalName -eq "userb123@hbna.co.kr"} -Properties ObjectGUID

AADC 기본 설정값이므로 ImmutableId = ObjectGUID

2. Entra ID 계정 정보 확인

Windows Powershell 열어서 MgGraph 연결 후 cloud 계정 정보 확인!

Connect-MgGraph -Scopes "User.ReadWrite.All"Get-MgUser -UserId "B@hbna.co.kr" | Select-Object Id, UserPrincipalName, OnPremisesImmutableId

Immutable ID가 비어있는 것 확인

2. AD 계정의 ObjectGUID 값을 ImmutableID로 변환

# AD 사용자 ObjectGUID 값을 ImmutableID로 변환

$guid = (Get-ADUser -Identity "userb123").ObjectGUID

$immutableID = [System.Convert]::ToBase64String($guid.ToByteArray())

# 변환된 ImmutableID 확인

$immutableID

3. Entra ID 계정의 ImmutableID를 변경

다시 MgGrpah Powershell로 가서 하드 매칭!

Update-MgUser -UserId "B@hbna.co.kr" -OnPremisesImmutableId "59sSsZy6eUeghxDZD49DnA=="

잘 넘어갔따 ㅠㅠ

4. AADC 동기화 진행

Start-ADSyncSyncCycle -PolicyType Delta

<결과>

- Cloud 계정: User B (B@hbna.co.kr)

- AD 계정: User B(userb123@hbna.co.kr)

UPN이 AD 기준으로 바뀌고 동기화 상태도 Sync로 바뀌었다!

이렇게 하드 매칭 테스트 끝 !

퇴근하자 !!~!!!!

'업무일지 > Entra' 카테고리의 다른 글

| 신입 엔지니어 업무일지 | [완료] Entra Connect(fka. AADC) 업그레이드 (0) | 2025.04.28 |

|---|---|

| 신입 엔지니어 업무일지 | [진행중] Entra/Intune 디바이스 등록 방식 (feat. 하이브리드 실패!) (3) | 2025.02.26 |

| Case Study | SharePoint 문서 액세스가 안돼요 (1) | 2024.12.27 |

| 신입 엔지니어 업무일지 | [완료] Entra Connect 인증 방식 (PTA, PHS) (0) | 2024.12.24 |

| 신입 엔지니어 업무일지 | [완료] Entra Connect (fka. AADC) 구성 (0) | 2024.12.24 |